Responder / Comentar

Foro Redes e Internet

Por Cosminfirsov962

Hace 10 años / Respuestas: 15 / Lecturas: 12099

[Guía]Privacidad, anonimato y seguridad en Internet

Buenaaaaaas. Creo este post para explicar algunas cosas de como navegar anonimamente por Internet (no. no basta con el modo de navegación de incógnito de Chrome ) En primer lugar, aqui teneis la definicion de [url=https://es.wikipedia.org/wiki/Internet] [b]Internet[/b] [/url]. [i]***Insertar una explicacion aqui***[/i] Para poder acceder a su contenido usamos [url=http://es.wikipedia.org/wiki/Navegador_web] [b]navegadores[/b] [/url]. Los que predominan el mercado actualmente son [b]Google Chrome[/b], [b]Firefox[/b] e[b] Internet Explorer[/b]. En los navegadores usamos [b]motores de busqueda[/b] donde escribimos [b]palabras claves[/b] para buscar paginas. Imagina que [b]buscamos [/b]en google (o bing, yahoo, etc...) [b]PP[/b] (probe varias opciones, esta era la mas evidente, perdonad los de otras afiliaciones politicas). [URL=http://imageshack.us/photo/my-images/202/k33t.png/]6 VOTOS[/URL] La foto de arriba la busque estando conectado a mi red habitual. Depende de vuestra localización geográfica, os ofrecen unas búsquedas u otras. Y no solo eso. En algunas búsquedas también influyen Like de Facebook, +1 de Google+, visitas anteriores, etc. En definitiva, Google (tambien los demas motores de búsqueda) sabe que es lo que buscamos y nos ofrece unos contenidos por encima de otros. Estamos en una burbuja. [url=https://duckduckgo.com/privacy] Aqui [/url]tenéis otra explicación. Esta información también se usa para personalizar los anuncios que aparecen en cada pagina y se va creando un perfil sobre ti. Resulta que tu perfil también puede ser vendido. Ya se que todos esto parece conspiratorio, pero probad a buscar PP.[b] Como de puede evitar eso?[/b] Llegados a este punto, expliquemos que son las [url=http://www.allaboutcookies.org/es/] [b]cookies[/b] [/url]. También conocidas como cookies de navegador o cookies de seguimiento, las cookies son pequeños archivos de texto, a menudo encriptados, que se ubican en los directorios del navegador. Los desarrolladores de páginas web los utilizan para permitir a sus usuarios navegar con más facilidad y desarrollar ciertas funciones. Se crean cuando el navegador de un usuario carga una página concreta. Esta página envía información al navegador, que crea entonces un archivo de texto. Cada vez que el usuario regresa a la misma página, el navegador recupera este archivo y lo envía al servidor de la página. La página web que el usuario está visitando no es la única que crea las cookies, sino que también lo hacen otras webs que desarrollan anuncios, herramientas u otros elementos presentes en la página que está siendo cargada. Esas cookies regulan cómo deben aparecer los anuncios o el funcionamiento de las herramientas y otros elementos de la web. Para [b]administrar [/b]el [b]uso [/b]de las [b]cookies [/b]en [url=http://support.mozilla.org/es/kb/habilitar-y-deshabilitar-cookies-que-los-sitios-we]Firefox[/url], [url=https://support.google.com/chrome/answer/95647?hl=es]Chrome [/url]e [url=http://windows.microsoft.com/es-es/windows-vista/block-or-allow-cookies]Internet Explorer[/url]. Pero antes de seguir con la navegacion en Internet, quizas debas saber que en tu ordenador tambien se guarda informacion y si no tienes una clave de usuario o en el navegador, cualquiera puede acceder a estos datos y leerlos [URL=http://imageshack.us/photo/my-images/14/yg2e.png/]

[/URL] En administrar contraseñas guardadas, le damos click a la contraseña que queramos ver y mostrar contraseña. Asi de facil es ver vuestra contraseña. Ahora temed, que os hakeare Estos son los [b]datos que se guardan[/b]: [b]Historial de navegación y de descargas[/b]: El historial de navegación es la lista de sitios visitados que se muestran en el menú Historial, en la lista de Historial de la ventana Catálogo y en el historial de la barra de direcciones. El historial de descargas es la lista de archivos descargados que se muestran en la ventana de descargas. [b]Formularios y Barra de búsqueda[/b]: El historial de formularios incluye los elementos que has introducido en los formularios de las páginas web para autocompletarlos. El historial de la Barra de búsquedas incluye elementos que has introducido en la barra de búsqueda de Firefox. [b]Cookies[/b]: Las cookies almacenan en tu equipo información sobre tus preferencias cuando visitas un determinado sitio o tu estado de conexión. También se almacenan datos y preferencias de sitios guardados por plugins como Adobe Flash. Las cookies también pueden ser usadas por aplicaciones de terceros para rastrear los sitios que visitas. Si deseas más información sobre esto, consulta ¿Cómo activo la característica No quiero ser rastreado? Nota: Para impedir que se guarden cookies instaladas por Flash, debes usar la última versión. Consulta la página web de Adobe Flash para actualizarlo y para obtener instrucciones más detalladas. [b]Caché[/b]: La caché guarda los archivos temporales, como páginas web y otros medios en línea, que Firefox descarga de Internet con el fin de acelerar la carga de páginas y sitios que has visitado. [b]Sesiones activas[/b]: Si has iniciado sesión en un sitio web que usa la autenticación HTTP desde la última vez que abriste Firefox, entonces ese sitio se considera activo. Al limpiarlo, cierras sesión en esos sitios. [b]Datos web sin conexión[/b]: Si lo permitiste, un sitio web puede almacenar datos en tu equipo para que puedas seguir utilizándolos cuando no estás conectado a Internet. [b]Preferencias de sitios[/b]: Las preferencias de determinados sitios, incluidos el nivel de zoom guardado, la codificación de caracteres y los permisos para ciertos sitios (como las excepciones para el bloqueo de ventanas emergentes) que se describen en la ventana de Información de la página. Borrar estos datos en [url=https://support.google.com/chrome/answer/95582?hl=es]Chrome[/url], [url=https://support.mozilla.org/es/kb/limpiar-el-historial-de-navegacion-busquedas-y-des]Firefox[/url] e [url=http://windows.microsoft.com/es-es/windows-vista/clear-the-history-of-websites-youve-visited]Internet Explorer[/url] Ahora que tenemos limpio el ordenador, debemos asegurarnos de que nadie puede acceder a los datos guardados desde Internet. Para eso procedemos a la instalacion de un [url=https://es.wikipedia.org/wiki/Firewall][b]Firewall[/b][/url]. Un [b]cortafuegos [/b]([b]firewall [/b]en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Que tengas antivirus no quiere decir que dispongas de un Firewall. Por suerte (o desgracia), Windows incluye un Firewall por defecto que se activa si no dispones de uno (se desactiva si ya lo tienes). Una vez que tengas un cortafuego y esta activado (es importante esto ultimo) podemos navegar un poco mas tranquilos por Internet. Antes de seguir, hay que entender unos conceptos base. Estos son: [b]IP[/b],[b]ISP [/b], [b]DNS[/b] y [b]Proxy[/b]. [url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_IP]IP[/url]. Basicamente es tu direccion. Un conjunto de numeros, como 193.154.134.192. Como la direccion de tu casa. Al reiniciar el router te asignan otra direccion (salvo que tengas un IP estatica). [url=http://es.wikipedia.org/wiki/Proveedor_de_servicios_de_Internet]ISP[/url]. Un proveedor de servicios de Internet (o ISP, por la sigla en inglés de Internet Service Provider) es una empresa que brinda conexión a Internet a sus clientes. Un ISP conecta a sus usuarios a Internet a través de diferentes tecnologías como DSL, Cablemódem, GSM, Dial-up. Una imagen simplificada de como funciona un ISP. [URL=http://imageshack.us/photo/my-images/22/8vsl.png/]

[/URL] [url=https://es.wikipedia.org/wiki/DNS]DNS[/url]Domain Name System o DNS (en español: sistema de nombres de dominio) es un sistema de nomenclatura jerárquica para computadoras, servicios o cualquier recurso conectado a Internet o a una red privada. Utiliza una base de datos distribuida y jerárquica que almacena información asociada a nombres de dominio en redes como Internet. Aunque como base de datos el DNS es capaz de asociar diferentes tipos de información a cada nombre, los usos más comunes son la asignación de nombres de dominio a direcciones IP y la localización de los servidores de correo electrónico de cada dominio. Como una imagen vale mas que mil palabras, aqui teneis una [URL=http://imageshack.us/photo/my-images/703/l0e4.png/]

[/URL] [b]NOTA[/b]: Toda conexion que realizemos pasara a traves de nuestro proveedor de servicios de internet, ISP. Podemos cifrar los datos (mas adelante) pero siempre pasará a través. [url=https://es.wikipedia.org/wiki/Proxy]Proxy[/url]Un proxy, en una red informática, es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Esta situación estratégica de punto intermedio suele ser aprovechada para soportar una serie de funcionalidades: proporcionar caché, control de acceso, registro del tráfico, prohibir cierto tipo de tráfico, etc. Su finalidad más habitual es la de [b]servidor proxy[/b], que consiste en interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc. Otra imagen [URL=http://imageshack.us/photo/my-images/18/5nh3.png/]

[/URL] Repasemos las finalidades mas habituales de un proxy. Seguridad:[spoiler] [URL=http://imageshack.us/photo/my-images/17/p8fu.png/]

[/URL] [URL=http://imageshack.us/photo/my-images/542/vulu.png/]

[/URL] [/spoiler] Rendimiento:[spoiler] [URL=http://imageshack.us/photo/my-images/443/sosx.png/]

[/URL][/spoiler] Anonimato:[spoiler] [URL=http://imageshack.us/photo/my-images/534/hg5z.png/]

[/URL][/spoiler] Hay diferentes tipos de proxys: [url=https://www.hidemyass.com/es-es/proxy] Web proxys [/url] [url=http://windowsespanol.about.com/od/RedesYDispositivos/ss/Configurar-Proxy.htm]Server proxy[/url]. Una [url=https://www.hidemyass.com/es-es/proxy]lista [/url]de proxys. Algunos web proxys incluyen cifrado pero la mayoria solo te cambia la IP. Tu servicio IPS esta viendo con claridad tus datos (NSA). Para cifrar tus datos es necesario usar una conexion [url=http://es.wikipedia.org/wiki/Red_privada_virtual]VPN[/url]. Crea un tunel entre ti y el servidor VPN cifrando todos tus datos. Tambien oculta todos tus datos a tu proveedor, ISP, y protege tus datos para cuando te conectes a una red publica.

[url=http://csirc.ugr.es/informatica/RedUGR/VPN/ConfVPN/vpn-win7.html]Conectarse [/url]a una red VPN. Una [url=http://www.toyvpn.com/]lista [/url]de servidores VPN. Y si quisieras [b]combinar [/b]el [b]cifrado [/b]de los [b]VPN [/b]con el [b]anonimato [/b]de los [b]proxys?[/b] Existe algo asi? [url=https://es.wikipedia.org/wiki/Tor]TOR[/url]. The Onion Router, en su forma abreviada Tor, es un proyecto cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida de baja latencia y superpuesta sobre internet en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la llamada darknet o red oscura también conocida con el nombre de deep web o web profunda. Una imagen de como funciona TOR

Con este navegador (o plugin para Firefox) puedes, aparte de navegar por la Deep Web; aquí unos foros sobre ello [url=https://www.3djuegos.com/foros/tema/12551295/0/que-es-la-deep-web-y-como-se-puede-acceder/]este enclace[/url] [url=https://www.3djuegos.com/foros/tema/10431500/0/the-deep-web-y-the-hidden-wiki-que-son-y-como-acceder/] o este otro[/url], tambien navegar por tus sitios habituales totalmente anonimo y con una conexion encriptada [i](aviso: es espacialmente lento)[/i] Más informacion: [url=http://comandante-linux.blogspot.com.es/2011/06/tor-browser-bundle.html] TOR Browser Bundle[/url]Navegador TOR en un pendrive para navegar seguro en otros ordendores. [url=http://www.taringa.net/comunidades/crakers/3071671/I2P-0-8-6.html]I2P 0.8.6[/url] I2P es una capa de red que habilita túneles de comunicación cifrada y totalmente privada entre dos ordenadores. [url=http://lamiradadelreplicante.com/2012/11/20/freenet-una-red-del-internet-underground/] Freenet [/url]es una red construida sobre software libre, que nos permite compartir archivos de forma anónima, navegar y publicicitar freesites (sitios web solo accesibles desde freenet) sin temor a la censura o incluso ĺa persecución en muchos países. El funcionamiento se basa en el protocolo P2P, en el que los usuarios contribuyen a la red con ancho de banda y una parte de su disco duro para almacenar archivos y tienen dos opciones puede conectarse sólo con amigos y otros usuarios de confianza, o puede optar por participar con toda la red.. Las comunicaciones de los nodos de Freenet se cifran y se enrutan a través de otros nodos, para que sea extremadamente difícil determinar quién está solicitando la información y cuál es su contenido. [url=https://tails.boum.org/] TAILS [/url]The Amnesic Incognito Live System o Tails es una distribución Linux diseñada para preservar la privacidad y el anonimato.2 Es la siguiente iteración de desarrollo de la distribución Incognito.3 Está basada en Debian GNU/Linux, con todas las conexiones salientes forzadas a salir a través de Tor.4 El sistema está diseñado para ser arrancado como un Live CD o USB sin dejar ningún rastro en el almacenamiento local a menos que se indique explícitamente.

EDITADO EL 09-12-2013 / 12:10 (EDITADO 6 VECES)

En el apartado anterior hablábamos sobre mantener la privacidad y el anonimato en Internet, una cosa difícil hoy en día. En resumen, ocultar nuestra dirección a la pagina web mediante proxys y encriptar los datos que nos llegan a través de una conexion VPN. En este apartado, indagaré mas en proteger nuestra red de ataques externos. Hay dos formas de conectarse a Internet: vía WiFi o con un cable. [url=https://es.wikipedia.org/wiki/Wi-Fi]WiFi[/url] Las redes Wi-Fi son prácticas y cada vez más habituales. Pero deben protegerse. Lo normal es hacerlo mediante [url=https://es.wikipedia.org/wiki/WEP]WEP[/url] o [url=https://es.wikipedia.org/wiki/WPA]WPA[/url], que cifran la información de la red inalámbrica. No es igual un sistema que otro. [url=http://windowsespanol.about.com/od/RedesYDispositivos/a/Wep-O-Wpa-Para-Proteger-Tu-Red-Wi-Fi.htm]Fuente[/url] Las redes inalámbricas son cada vez más potentes y su radio de acción mayor. Eso garantiza cobertura en toda tu casa. Pero también en la de tus vecinos o incluso en la calle. Sin protección, esos vecinos o cualquiera que esté dentro del alcance de tu red inalámbrica puede "parasitar" tu Wi-Fi. Quizá no entren en tu PC ni roben tus datos pero harán más lenta tu conexión a Internet. A ellos, se la estarás pagando tú. Si las comunicaciones inalámbricas no están protegidas, todos los datos almacenados en tu PC quedan expuestos. También los datos de tarjetas o cuentas bancarias que uses en Internet. [i]Para mas datos, visitar la fuente[/i] [center][b]Cómo proteger tu red Wi-Fi[/b][/center] Asegúrate de que tu router, los PC de tu red inalámbrica y los adaptadores de red sean compatibles con WPA2. Pregunta en la tienda donde los compres o consulta sus especificaciones.[b] Al configurar tu red Wi-Fi usa WPA2-Personal con cifrado AES. Define una contraseña Wi-Fi fuerte.[/b] Después de hacer todo eso [b]cambia [/b]tu [b]contraseña [/b]Wi-Fi[b] cada cierto tiempo[/b] siguiendo las mismas recomendaciones. Ninguna clave es segura eternamente. También puedes cambiar el punto de acceso. [b]Deshabilitando punto de acceso vía Wi-Fi[/b] sólo podremos administrar nuestro Access Point [i](Access Control en la foto de abajo)[/i] mediante una red LAN o local. Es decir, solo se podrá cambiar la contraseña conectándose con el cable al router. [b]Activa el firewall del router[/b]. La forma de acceder fácilmente a la configuración del router es abrir nuestro explorador de Internet, como Internet Explorer o Firefox y escribir en la barra de direcciones de la parte superior los siguientes números que corresponden a “la puerta de enlace”, que habitualmente son 192.168.1.1 y luego pulsar enter. La inmensa mayoría de los routers tienen esa puerta pero si no funciona, podéis probar con 192.168.2.1 o mirar en los datos que nos suministraron junto al router, que allí deberemos encontrarla. De todos modos, en la página que indico arriba nos enseñan a averiguar nuestra puerta de enlace.Cuando “entramos” en el router, debemos acceder a las opciones relacionadas con el “firewall”.

[b]URL Bloking[/b] Permite bloquear el funcionamiento de las páginas web que contengan en su URL o dirección de internet ciertas palabras que podemos registrar. Por ejemplo podemos bloquear cualquier página que en su dirección contenga el término “sex”, ”drug”, “facebook”, etc. Normalmente permite hasta 30 términos diferentes, no es ilimitado. Además hay que aclarar que el sistema limita el acceso aunque la palabra sea una parte de otra. Por ejemplo si limitamos “sex”, no podremos ver ninguna página web que tenga en su ruta por ejemplo “sexta”.

[b]Schedule Rule[/b] Nos permite establecer un horario (o varios) para que estos filtros se cumplan. Por ejemplo podemos establecer que filtre páginas de lunes a viernes de 15:00 a 23:00 y navegación libre para el resto de horario y fin de semana.

[url=http://www.hijosdigitales.es/2011/07/limitar-internet-con-el-firewall-del-router/]Fuente[/url] El [url=https://es.wikipedia.org/wiki/SSID]SSID[/url] es un nombre de red, una red inalámbrica tiene un SSID para distinguirla de otras redes inalámbricas en los alrededores. [b]Ocultarlo [/b][b]no es una medida eficaz[/b] de evitar que entren a tu red Wifi, pero si está claro que al no mostrar el nombre (SSID) de tu red pasa más desapercibida por ello las posibilidades son menores, eso siempre y cuando se use el administrador de redes de Windows para buscar redes inalambricas. Lo mejor es usar un cifrado y una contraseña fuerte, o si tanto te procupa que puedan usar tu red Wifi lo mejor es desactivarla y conectar el cable. [url=http://www.maestrosdelweb.com/principiantes/%C2%BFcomo-proteger-tu-red-inalambrica/]Fuente[/url] Además de cambiar el nombre o la contraseña,[b] tienes la posibilidad[/b] de ordenar al router que [b]solo puedan navegar[/b] aquellos [b]dispositivos [/b]que le [b]indiques[/b]. Para lograrlo, tan solo tienes que añadir un filtrado [url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_MAC]MAC [/url], que es un identificador único para cada dispositivo de red. El inconveniente es que si por ejemplo dispones de un smartphone, un ordenador y una tableta, tendrás que localizar las direcciones MAC de cada uno de ellos y meterlas una a una en el router. [url=http://www.elconfidencial.com/tecnologia/2013/04/30/sospechas-que-te-roban-el-wifi-aprende-a-bloquear-tu-router-4792]Fuente[/url] [url=http://kb.linksys.com/Linksys/GetArticle.aspx?docid=430fffa5307c4b859873fa561cb161d5_9476.xml&pid=82&converted=0] Configurar el Filtro de MAC inalámbrico[/url]. [url=http://highsec.es/2013/09/como-saltarse-el-filtrado-mac-de-un-router/]Como saltarse el filtro MAC[/url]

EDITADO EL 09-12-2013 / 12:12 (EDITADO 2 VECES)

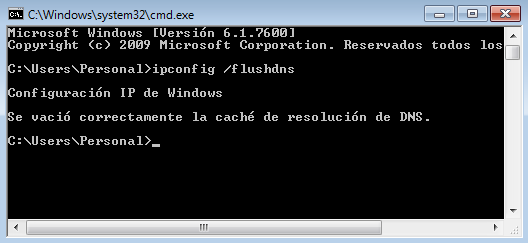

En el primer post comenté por encima que al navegar por Internet dejamos un rastro en el PC de todo lo que hacemos. Si estamos bien protegidos frente a ataques desde Internet (firewall) como desde la red que usamos (domestica, pública o de trabajo) pero no tenemos una contraseña puesta, cualquiera con encender el ordenador, sabria todo lo que hemos hecho (incluso si utilizamos las pestañas de incógnito ) Aunque parezca obvio, asegúrate de [b]vaciar la papelera de reciclaje[/b]. Es muy fácil olvidarlo. Lo más común es borrar las [b]cookies[/b], el [b]historial[/b], los [b]archivos temporales[/b], los [b]formularios[/b], etc.. [url=http://magmeld.wordpress.com/2011/03/17/dudas-informaticas-no-dejar-rastro-cuando-navegas/]Aquí [/url]tenéis otra guía de como hacerlo. Cada vez que cargas una página web en tu navegador, Windows pasa la orden a un [b]servidor DNS[/b] para que traduzca el nombre del dominio a una dirección IP. Para[b] ahorrar tiempo[/b], el sistema [b]guarda [/b]muchas de estas [b]equivalencias [/b]en una caché aparte. Ni que decir tiene, esta información puede sacarse con facilidad. Para borrarlo nos vamos a Inicio y en el cuadro de Búsquedas escribimos CMD, luego en el resultado, hacemos clic derecho y escogemos la opción Ejecutar como Administrador.En la ventana que aparece, escribimos ipconfig /flushdns y presionamos Enter.

[url=http://www.oporthost.com/clientes/knowledgebase/97/Como-Limpiar-y-Borrar-la-Cache-DNS-de-Windows-7.html]Fuente[/url] [b]El archivo de paginación[/b], conocido también como espacio de intercambio o swap, se utiliza como memoria virtual en PC que no tienen suficiente RAM para algunas tareas. En el swap acaban muchos datos confidenciales. En [url=https://support.microsoft.com/en-US/help/314834]este artículo de Microsoft[/url] se explica cómo solicitar a Windows que limpie el archivo Pagefile.sys cada vez que se apague el equipo. Debes [i]abrir el Editor de Registro[/i] (regedit.exe) y cambiar el valor [i]ClearPageFileAtShutdown[/i] de esta clave: [i]HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management[/i] El tipo debe ser REG_DWORD y el valor igual a 1. Ten en cuenta que activando esta limpieza el apagado tomará más tiempo, pero te asegurarás de que no queden contraseñas u otros datos en la memoria de intercambio.

Cuando creas o modificas un archivo, el sistema toma nota del momento en que llevaste a cabo esas operaciones. Así, las fechas de [b]creación, modificación y último acceso[/b] pueden decir mucho sobre la vida del documento. Cambiar estas fechas de manera efectiva es tan sencillo como usar [url=http://www.forensicswiki.org/wiki/Timestomp]Timestomp [/url]o [url=http://file-touch.softonic.com/]File Touch[/url]. [url=http://articulos.softonic.com/7-huellas-que-dejas-en-el-pc-sin-saberlo]Fuente[/url] [b]Algunos programas[/b] dejan [b]llaves [/b]y [b]códigos en el registro[/b] que los hacen identificables a la lectura. Consigue una limpieza de registros, que puede ayudar a borrar ciertas entradas en tu registro de Windows. Si has visto un video con los reproductores que tienes instalados, estos guardan la direccion y el nombre de los ficheros en una lista de elementos recientes. Borra esa lista. Tambien Windows tiene una lista de elementos recientes. [url=http://es.kioskea.net/faq/2950-vaciar-la-lista-de-documentos-recientes]Aquí [/url]teneis una guía de como borrarlos. Ahora pensaréis que os habéis librado de estos archivos. Gran error. Cuando Windows borra un fichero, lo que hace normalmente es marcar en la [b]Tabla Maestra de Archivos[/b] ([b]MFT [/b]en NTFS, o [b]Tabla de asignación de archivos[/b] en discos FAT) el espacio que ocupaba en el disco como vacío para que pueda ser ocupado por otro archivo, pero físicamente sigue estando ahí. Para "borrar" los archivos, con el programa [url=https://www.ccleaner.com/ccleaner]CCleaner[/url] marcaremos la opcion de [i]Limpiar el espacio libre MFT[/i] junto con [i]el borrado de archivos[/i] [URL=http://imageshack.us/photo/my-images/822/b3o0.png/]

[/URL] Lo que hace CCleaner al 'borrar el espacio libre' es escribir caracteres aleatorios en el espacio que el disco marca como libre en la MFT para sobreescribir aquellos ficheros que fueron borrados de la papelera, pero todavía están en el disco y dificultar así una hipotética recuperación con herramientas especializadas (como por ejemplo Recuva, del mismo autor que el CCleaner).

EDITADO EL 09-12-2013 / 11:54 (EDITADO 1 VEZ)

En resúmen. Utilizad un Firewall para protegeros de una ataque externo. Habilitad el Firewall de vuestro router si este lo tiene. Crearos una contraseña en vuestra red, a ser posible WPA2 y cifrado AES Deshabilita en el router punto de acceso vía Wi-Fi para poder cambiar la contraseña solo mediante un cable. Usa una web Proxy si el sitio Web te bloquea por ser de una cierta región. Si ese sitio web requiere de inicio de sesion, pasa todas las conexiones a través de un server proxy. Si tu proveedor de servicios te bloquea determinadas páginas (en el trabajo o facultad) o tienes puesto un control parental, usa una red VPN para cifrar todos los datos. Tambien te podrías conectar a una red pública de forma segura de este modo siempre que no tengas archivos compartidos en red Si quieres usar una combinacion de estos dos, usa TOR. Si no quieres dejar rastro de haber usar TOR en tu ordenador usa TAILS (LiveCD Linux en el que todas las conexiones pasan a través de TOR y no deja rastro en el PC). Si quieres navegar anonimamante por Internet a través de otro ordenador, usa el navegador TOR portable Borra los datos que almacenan los navegadores para que otro que use tu ordenador no sepa lo que has visitado. Vacía la papelera y borra la caché DNS. Cambia el valor del archivo de paginación para que se borre siempre al apagar el ordenador. Limpia el registro regularmente. Y por último, limpia el espacio libre MFT con un borrado seguro de archivos para que no se pueda recuperar la informacion borrada (o por lo menos, que se a mas difícil) Si tenéis alguna duda, comentad.[color=red] No me hago responsable del mal uso de esta guía. Si os da fallo o le pasa algo malo a vuestro PC por seguir algunas o todas las instrucciones, os intentaré ayudar pero no es mi culpa.[/color] Visita mis otros post: [spoiler] [url=https://www.3djuegos.com/foros/tema/21548511/0/tutorial-optimizacion-windows-desde-xp-hasta-8-1/]Optimización Windows[/url] [url=https://www.3djuegos.com/foros/tema/28569815/0/tutorial-optimiza-tu-sistema-para-un-ssd-windows-7-de-momento/] Optimiza tu SO para un SSD [/url] [/spoiler]EDITADO EL 10-02-2014 / 09:59 (EDITADO 4 VECES)

Expulsado

Hace 9 años4Aparte de que un motor de busqueda pueda hacer un perfil de lo que busco, lo que me pregunto es donde esta el peligro ?

Muy buen post felicidades,[spoiler] lo unico en lo que no estoy de acuerdo es tu fidelidad politica, aunque esto sobra pero es que estoy sorprendido en general, también te pido disculpas, y bueno no se hable de las nuevas politicas que tu partido está promoviendo como por ejemplo TTIP: Los estados perderán su soberanía si se firman los acuerdos de libre comercio que Bruselas espera cerrar en los próximos meses, primero con Canadá (CETA) y a continuación con Estados Unidos (TTIP) los tribunales nacionales no servirán para nada en los litigios contra las multinacionales que siempre ganarán. Mientras países como Francia y Alemania dan un paso atrás, el gobierno español apoya el TTIP sin reservas. “El PP, quiere acelerar la aprobación del TTIP, ya ha registrado recientemente en el Congreso una proposición no de ley, para urgir al Gobierno a que impulse la firma del tratado ante la Comisión Europea”. [/spoiler]Gracias.1 VOTO

Mensaje eliminado por moderación.(Spam)

Las opciones que comentas funcionan bien por lo general. También he usado Proxys y me va bien. Sin embargo, sé por experiencia que la mejor forma de navegar anonimamente y con la mayor seguridad posible es usando un buen servicio VPN como Private Internet Acces. Aquí pueden ver una buena reseña que conseguí sobre este servicio: https://mejoresvpn.es/private-internet-access/

Lo que se necesita para mantener la anonimidad en internet es de un servicio VPN. En esta página llamada "MejoresVPN.es" muestran varias reseñas de algunos servicios VPN. Están muy bien explicadas las características de cada servicio y así pueden definir cuál se adapta mejor a sus necesidades.

Un servicio VPN que a mi parecer es el mejor es IPVanish. Aquí les dejo una reseña del servicio: https://mejoresvpn.es/opinion-sobre-ipvanish/

Gracias por la guía muy buena info, saludos.

Hola

HolaEDITADO EL 19-03-2020 / 22:37 (EDITADO 1 VEZ)

Muchas gracias por la explicación, ha sido de mucha ayuda el saber que hay algunas cosas, ejemplo, las cookies, siempre supe que existían por que aparecían en sitios web, pero no sabia que eran ni para que servían, mucho menos que guardaban información para así asemejarze con otras búsquedas. Habia oido de VPN, pero no sabia como usarlo, e entro mucha curiosidad gracias a tu foro, gracias.1 VOTO

Creo que es buena información ya que, esto nos ayuda para navegar anónima ente por Internet con diferentes navegadores, cualquier que podemos navegar sin problemas, nos explican sobre cómo hacer privacidad anónimas y cómo tener seguridad con nuestro Internet, hasta cómo administrar nuestro uso de de cookies y también administrar las contraseña, lo dagos que se guardan.

Lo más recomendado es utilizar una VPN con un navegador como firefox al que le puedes restringir en cierta medida las cookies de seguimiento o personalizadas, solo tener una lista permitida de dominios que pueden almacenar cookies, las páginas que usas a diario las tiene que agregar a esa lista de exclusión para que no tengas que iniciar sesión cada vez.

Responder / Comentar

Subir

Foros > Redes e Internet > [Guía]Privacidad, anonimato y seguridad en InternetHay 15 respuestas en [Guía]Privacidad, anonimato y seguridad en Internet, del foro de Redes e Internet. Último comentario hace 2 años.

- Regístrate

- Información legal

Juegos© Foro 3DJuegos 2005-2024. . SOBRE FORO 3DJUEGOS | INFORMACIÓN LEGAL

![[Guía]Privacidad, anonimato y seguridad en Internet [Guía]Privacidad, anonimato y seguridad en Internet](http://img202.imageshack.us/img202/5306/k33t.png) [/URL]

La foto de arriba la busque estando conectado a mi red habitual. Depende de vuestra localización geográfica, os ofrecen unas búsquedas u otras. Y no solo eso. En algunas búsquedas también influyen Like de Facebook, +1 de Google+, visitas anteriores, etc. En definitiva, Google (tambien los demas motores de búsqueda) sabe que es lo que buscamos y nos ofrece unos contenidos por encima de otros. Estamos en una burbuja. [url=https://duckduckgo.com/privacy] Aqui [/url]tenéis otra explicación. Esta información también se usa para personalizar los anuncios que aparecen en cada pagina y se va creando un perfil sobre ti. Resulta que tu perfil también puede ser vendido. Ya se que todos esto parece conspiratorio, pero probad a buscar PP.[b] Como de puede evitar eso?[/b]

Llegados a este punto, expliquemos que son las [url=http://www.allaboutcookies.org/es/] [b]cookies[/b] [/url]. También conocidas como cookies de navegador o cookies de seguimiento, las cookies son pequeños archivos de texto, a menudo encriptados, que se ubican en los directorios del navegador. Los desarrolladores de páginas web los utilizan para permitir a sus usuarios navegar con más facilidad y desarrollar ciertas funciones. Se crean cuando el navegador de un usuario carga una página concreta. Esta página envía información al navegador, que crea entonces un archivo de texto. Cada vez que el usuario regresa a la misma página, el navegador recupera este archivo y lo envía al servidor de la página. La página web que el usuario está visitando no es la única que crea las cookies, sino que también lo hacen otras webs que desarrollan anuncios, herramientas u otros elementos presentes en la página que está siendo cargada. Esas cookies regulan cómo deben aparecer los anuncios o el funcionamiento de las herramientas y otros elementos de la web.

Para [b]administrar [/b]el [b]uso [/b]de las [b]cookies [/b]en [url=http://support.mozilla.org/es/kb/habilitar-y-deshabilitar-cookies-que-los-sitios-we]Firefox[/url], [url=https://support.google.com/chrome/answer/95647?hl=es]Chrome [/url]e [url=http://windows.microsoft.com/es-es/windows-vista/block-or-allow-cookies]Internet Explorer[/url].

Pero antes de seguir con la navegacion en Internet, quizas debas saber que en tu ordenador tambien se guarda informacion y si no tienes una clave de usuario o en el navegador, cualquiera puede acceder a estos datos y leerlos

[URL=http://imageshack.us/photo/my-images/14/yg2e.png/]

[/URL]

La foto de arriba la busque estando conectado a mi red habitual. Depende de vuestra localización geográfica, os ofrecen unas búsquedas u otras. Y no solo eso. En algunas búsquedas también influyen Like de Facebook, +1 de Google+, visitas anteriores, etc. En definitiva, Google (tambien los demas motores de búsqueda) sabe que es lo que buscamos y nos ofrece unos contenidos por encima de otros. Estamos en una burbuja. [url=https://duckduckgo.com/privacy] Aqui [/url]tenéis otra explicación. Esta información también se usa para personalizar los anuncios que aparecen en cada pagina y se va creando un perfil sobre ti. Resulta que tu perfil también puede ser vendido. Ya se que todos esto parece conspiratorio, pero probad a buscar PP.[b] Como de puede evitar eso?[/b]

Llegados a este punto, expliquemos que son las [url=http://www.allaboutcookies.org/es/] [b]cookies[/b] [/url]. También conocidas como cookies de navegador o cookies de seguimiento, las cookies son pequeños archivos de texto, a menudo encriptados, que se ubican en los directorios del navegador. Los desarrolladores de páginas web los utilizan para permitir a sus usuarios navegar con más facilidad y desarrollar ciertas funciones. Se crean cuando el navegador de un usuario carga una página concreta. Esta página envía información al navegador, que crea entonces un archivo de texto. Cada vez que el usuario regresa a la misma página, el navegador recupera este archivo y lo envía al servidor de la página. La página web que el usuario está visitando no es la única que crea las cookies, sino que también lo hacen otras webs que desarrollan anuncios, herramientas u otros elementos presentes en la página que está siendo cargada. Esas cookies regulan cómo deben aparecer los anuncios o el funcionamiento de las herramientas y otros elementos de la web.

Para [b]administrar [/b]el [b]uso [/b]de las [b]cookies [/b]en [url=http://support.mozilla.org/es/kb/habilitar-y-deshabilitar-cookies-que-los-sitios-we]Firefox[/url], [url=https://support.google.com/chrome/answer/95647?hl=es]Chrome [/url]e [url=http://windows.microsoft.com/es-es/windows-vista/block-or-allow-cookies]Internet Explorer[/url].

Pero antes de seguir con la navegacion en Internet, quizas debas saber que en tu ordenador tambien se guarda informacion y si no tienes una clave de usuario o en el navegador, cualquiera puede acceder a estos datos y leerlos

[URL=http://imageshack.us/photo/my-images/14/yg2e.png/] [/URL]

En administrar contraseñas guardadas, le damos click a la contraseña que queramos ver y mostrar contraseña. Asi de facil es ver vuestra contraseña. Ahora temed, que os hakeare

Estos son los [b]datos que se guardan[/b]:

[b]Historial de navegación y de descargas[/b]: El historial de navegación es la lista de sitios visitados que se muestran en el menú Historial, en la lista de Historial de la ventana Catálogo y en el historial de la barra de direcciones. El historial de descargas es la lista de archivos descargados que se muestran en la ventana de descargas.

[b]Formularios y Barra de búsqueda[/b]: El historial de formularios incluye los elementos que has introducido en los formularios de las páginas web para autocompletarlos. El historial de la Barra de búsquedas incluye elementos que has introducido en la barra de búsqueda de Firefox.

[b]Cookies[/b]: Las cookies almacenan en tu equipo información sobre tus preferencias cuando visitas un determinado sitio o tu estado de conexión. También se almacenan datos y preferencias de sitios guardados por plugins como Adobe Flash. Las cookies también pueden ser usadas por aplicaciones de terceros para rastrear los sitios que visitas. Si deseas más información sobre esto, consulta ¿Cómo activo la característica No quiero ser rastreado? Nota: Para impedir que se guarden cookies instaladas por Flash, debes usar la última versión. Consulta la página web de Adobe Flash para actualizarlo y para obtener instrucciones más detalladas.

[b]Caché[/b]: La caché guarda los archivos temporales, como páginas web y otros medios en línea, que Firefox descarga de Internet con el fin de acelerar la carga de páginas y sitios que has visitado.

[b]Sesiones activas[/b]: Si has iniciado sesión en un sitio web que usa la autenticación HTTP desde la última vez que abriste Firefox, entonces ese sitio se considera activo. Al limpiarlo, cierras sesión en esos sitios.

[b]Datos web sin conexión[/b]: Si lo permitiste, un sitio web puede almacenar datos en tu equipo para que puedas seguir utilizándolos cuando no estás conectado a Internet.

[b]Preferencias de sitios[/b]: Las preferencias de determinados sitios, incluidos el nivel de zoom guardado, la codificación de caracteres y los permisos para ciertos sitios (como las excepciones para el bloqueo de ventanas emergentes) que se describen en la ventana de Información de la página.

Borrar estos datos en [url=https://support.google.com/chrome/answer/95582?hl=es]Chrome[/url], [url=https://support.mozilla.org/es/kb/limpiar-el-historial-de-navegacion-busquedas-y-des]Firefox[/url] e [url=http://windows.microsoft.com/es-es/windows-vista/clear-the-history-of-websites-youve-visited]Internet Explorer[/url]

Ahora que tenemos limpio el ordenador, debemos asegurarnos de que nadie puede acceder a los datos guardados desde Internet. Para eso procedemos a la instalacion de un [url=https://es.wikipedia.org/wiki/Firewall][b]Firewall[/b][/url]. Un [b]cortafuegos [/b]([b]firewall [/b]en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Que tengas antivirus no quiere decir que dispongas de un Firewall. Por suerte (o desgracia), Windows incluye un Firewall por defecto que se activa si no dispones de uno (se desactiva si ya lo tienes). Una vez que tengas un cortafuego y esta activado (es importante esto ultimo) podemos navegar un poco mas tranquilos por Internet.

Antes de seguir, hay que entender unos conceptos base. Estos son: [b]IP[/b],[b]ISP [/b], [b]DNS[/b] y [b]Proxy[/b].

[url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_IP]IP[/url]. Basicamente es tu direccion. Un conjunto de numeros, como 193.154.134.192. Como la direccion de tu casa. Al reiniciar el router te asignan otra direccion (salvo que tengas un IP estatica).

[url=http://es.wikipedia.org/wiki/Proveedor_de_servicios_de_Internet]ISP[/url]. Un proveedor de servicios de Internet (o ISP, por la sigla en inglés de Internet Service Provider) es una empresa que brinda conexión a Internet a sus clientes. Un ISP conecta a sus usuarios a Internet a través de diferentes tecnologías como DSL, Cablemódem, GSM, Dial-up.

Una imagen simplificada de como funciona un ISP.

[URL=http://imageshack.us/photo/my-images/22/8vsl.png/]

[/URL]

En administrar contraseñas guardadas, le damos click a la contraseña que queramos ver y mostrar contraseña. Asi de facil es ver vuestra contraseña. Ahora temed, que os hakeare

Estos son los [b]datos que se guardan[/b]:

[b]Historial de navegación y de descargas[/b]: El historial de navegación es la lista de sitios visitados que se muestran en el menú Historial, en la lista de Historial de la ventana Catálogo y en el historial de la barra de direcciones. El historial de descargas es la lista de archivos descargados que se muestran en la ventana de descargas.

[b]Formularios y Barra de búsqueda[/b]: El historial de formularios incluye los elementos que has introducido en los formularios de las páginas web para autocompletarlos. El historial de la Barra de búsquedas incluye elementos que has introducido en la barra de búsqueda de Firefox.

[b]Cookies[/b]: Las cookies almacenan en tu equipo información sobre tus preferencias cuando visitas un determinado sitio o tu estado de conexión. También se almacenan datos y preferencias de sitios guardados por plugins como Adobe Flash. Las cookies también pueden ser usadas por aplicaciones de terceros para rastrear los sitios que visitas. Si deseas más información sobre esto, consulta ¿Cómo activo la característica No quiero ser rastreado? Nota: Para impedir que se guarden cookies instaladas por Flash, debes usar la última versión. Consulta la página web de Adobe Flash para actualizarlo y para obtener instrucciones más detalladas.

[b]Caché[/b]: La caché guarda los archivos temporales, como páginas web y otros medios en línea, que Firefox descarga de Internet con el fin de acelerar la carga de páginas y sitios que has visitado.

[b]Sesiones activas[/b]: Si has iniciado sesión en un sitio web que usa la autenticación HTTP desde la última vez que abriste Firefox, entonces ese sitio se considera activo. Al limpiarlo, cierras sesión en esos sitios.

[b]Datos web sin conexión[/b]: Si lo permitiste, un sitio web puede almacenar datos en tu equipo para que puedas seguir utilizándolos cuando no estás conectado a Internet.

[b]Preferencias de sitios[/b]: Las preferencias de determinados sitios, incluidos el nivel de zoom guardado, la codificación de caracteres y los permisos para ciertos sitios (como las excepciones para el bloqueo de ventanas emergentes) que se describen en la ventana de Información de la página.

Borrar estos datos en [url=https://support.google.com/chrome/answer/95582?hl=es]Chrome[/url], [url=https://support.mozilla.org/es/kb/limpiar-el-historial-de-navegacion-busquedas-y-des]Firefox[/url] e [url=http://windows.microsoft.com/es-es/windows-vista/clear-the-history-of-websites-youve-visited]Internet Explorer[/url]

Ahora que tenemos limpio el ordenador, debemos asegurarnos de que nadie puede acceder a los datos guardados desde Internet. Para eso procedemos a la instalacion de un [url=https://es.wikipedia.org/wiki/Firewall][b]Firewall[/b][/url]. Un [b]cortafuegos [/b]([b]firewall [/b]en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Que tengas antivirus no quiere decir que dispongas de un Firewall. Por suerte (o desgracia), Windows incluye un Firewall por defecto que se activa si no dispones de uno (se desactiva si ya lo tienes). Una vez que tengas un cortafuego y esta activado (es importante esto ultimo) podemos navegar un poco mas tranquilos por Internet.

Antes de seguir, hay que entender unos conceptos base. Estos son: [b]IP[/b],[b]ISP [/b], [b]DNS[/b] y [b]Proxy[/b].

[url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_IP]IP[/url]. Basicamente es tu direccion. Un conjunto de numeros, como 193.154.134.192. Como la direccion de tu casa. Al reiniciar el router te asignan otra direccion (salvo que tengas un IP estatica).

[url=http://es.wikipedia.org/wiki/Proveedor_de_servicios_de_Internet]ISP[/url]. Un proveedor de servicios de Internet (o ISP, por la sigla en inglés de Internet Service Provider) es una empresa que brinda conexión a Internet a sus clientes. Un ISP conecta a sus usuarios a Internet a través de diferentes tecnologías como DSL, Cablemódem, GSM, Dial-up.

Una imagen simplificada de como funciona un ISP.

[URL=http://imageshack.us/photo/my-images/22/8vsl.png/] [/URL]

[url=https://es.wikipedia.org/wiki/DNS]DNS[/url]Domain Name System o DNS (en español: sistema de nombres de dominio) es un sistema de nomenclatura jerárquica para computadoras, servicios o cualquier recurso conectado a Internet o a una red privada. Utiliza una base de datos distribuida y jerárquica que almacena información asociada a nombres de dominio en redes como Internet. Aunque como base de datos el DNS es capaz de asociar diferentes tipos de información a cada nombre, los usos más comunes son la asignación de nombres de dominio a direcciones IP y la localización de los servidores de correo electrónico de cada dominio.

Como una imagen vale mas que mil palabras, aqui teneis una

[URL=http://imageshack.us/photo/my-images/703/l0e4.png/]

[/URL]

[url=https://es.wikipedia.org/wiki/DNS]DNS[/url]Domain Name System o DNS (en español: sistema de nombres de dominio) es un sistema de nomenclatura jerárquica para computadoras, servicios o cualquier recurso conectado a Internet o a una red privada. Utiliza una base de datos distribuida y jerárquica que almacena información asociada a nombres de dominio en redes como Internet. Aunque como base de datos el DNS es capaz de asociar diferentes tipos de información a cada nombre, los usos más comunes son la asignación de nombres de dominio a direcciones IP y la localización de los servidores de correo electrónico de cada dominio.

Como una imagen vale mas que mil palabras, aqui teneis una

[URL=http://imageshack.us/photo/my-images/703/l0e4.png/] [/URL]

[b]NOTA[/b]: Toda conexion que realizemos pasara a traves de nuestro proveedor de servicios de internet, ISP. Podemos cifrar los datos (mas adelante) pero siempre pasará a través.

[url=https://es.wikipedia.org/wiki/Proxy]Proxy[/url]Un proxy, en una red informática, es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Esta situación estratégica de punto intermedio suele ser aprovechada para soportar una serie de funcionalidades: proporcionar caché, control de acceso, registro del tráfico, prohibir cierto tipo de tráfico, etc. Su finalidad más habitual es la de [b]servidor proxy[/b], que consiste en interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc.

Otra imagen

[URL=http://imageshack.us/photo/my-images/18/5nh3.png/]

[/URL]

[b]NOTA[/b]: Toda conexion que realizemos pasara a traves de nuestro proveedor de servicios de internet, ISP. Podemos cifrar los datos (mas adelante) pero siempre pasará a través.

[url=https://es.wikipedia.org/wiki/Proxy]Proxy[/url]Un proxy, en una red informática, es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Esta situación estratégica de punto intermedio suele ser aprovechada para soportar una serie de funcionalidades: proporcionar caché, control de acceso, registro del tráfico, prohibir cierto tipo de tráfico, etc. Su finalidad más habitual es la de [b]servidor proxy[/b], que consiste en interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc.

Otra imagen

[URL=http://imageshack.us/photo/my-images/18/5nh3.png/] [/URL]

Repasemos las finalidades mas habituales de un proxy.

Seguridad:[spoiler]

[URL=http://imageshack.us/photo/my-images/17/p8fu.png/]

[/URL]

Repasemos las finalidades mas habituales de un proxy.

Seguridad:[spoiler]

[URL=http://imageshack.us/photo/my-images/17/p8fu.png/] [/URL]

[URL=http://imageshack.us/photo/my-images/542/vulu.png/]

[/URL]

[URL=http://imageshack.us/photo/my-images/542/vulu.png/] [/URL]

[/spoiler]

Rendimiento:[spoiler]

[URL=http://imageshack.us/photo/my-images/443/sosx.png/]

[/URL]

[/spoiler]

Rendimiento:[spoiler]

[URL=http://imageshack.us/photo/my-images/443/sosx.png/] [/URL][/spoiler]

Anonimato:[spoiler]

[URL=http://imageshack.us/photo/my-images/534/hg5z.png/]

[/URL][/spoiler]

Anonimato:[spoiler]

[URL=http://imageshack.us/photo/my-images/534/hg5z.png/] [/URL][/spoiler]

Hay diferentes tipos de proxys:

[url=https://www.hidemyass.com/es-es/proxy] Web proxys [/url]

[url=http://windowsespanol.about.com/od/RedesYDispositivos/ss/Configurar-Proxy.htm]Server proxy[/url]. Una [url=https://www.hidemyass.com/es-es/proxy]lista [/url]de proxys.

Algunos web proxys incluyen cifrado pero la mayoria solo te cambia la IP. Tu servicio IPS esta viendo con claridad tus datos (NSA).

Para cifrar tus datos es necesario usar una conexion [url=http://es.wikipedia.org/wiki/Red_privada_virtual]VPN[/url]. Crea un tunel entre ti y el servidor VPN cifrando todos tus datos. Tambien oculta todos tus datos a tu proveedor, ISP, y protege tus datos para cuando te conectes a una red publica.

[/URL][/spoiler]

Hay diferentes tipos de proxys:

[url=https://www.hidemyass.com/es-es/proxy] Web proxys [/url]

[url=http://windowsespanol.about.com/od/RedesYDispositivos/ss/Configurar-Proxy.htm]Server proxy[/url]. Una [url=https://www.hidemyass.com/es-es/proxy]lista [/url]de proxys.

Algunos web proxys incluyen cifrado pero la mayoria solo te cambia la IP. Tu servicio IPS esta viendo con claridad tus datos (NSA).

Para cifrar tus datos es necesario usar una conexion [url=http://es.wikipedia.org/wiki/Red_privada_virtual]VPN[/url]. Crea un tunel entre ti y el servidor VPN cifrando todos tus datos. Tambien oculta todos tus datos a tu proveedor, ISP, y protege tus datos para cuando te conectes a una red publica.

[url=http://csirc.ugr.es/informatica/RedUGR/VPN/ConfVPN/vpn-win7.html]Conectarse [/url]a una red VPN. Una [url=http://www.toyvpn.com/]lista [/url]de servidores VPN.

Y si quisieras [b]combinar [/b]el [b]cifrado [/b]de los [b]VPN [/b]con el [b]anonimato [/b]de los [b]proxys?[/b] Existe algo asi?

[url=https://es.wikipedia.org/wiki/Tor]TOR[/url]. The Onion Router, en su forma abreviada Tor, es un proyecto cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida de baja latencia y superpuesta sobre internet en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la llamada darknet o red oscura también conocida con el nombre de deep web o web profunda.

Una imagen de como funciona TOR

[url=http://csirc.ugr.es/informatica/RedUGR/VPN/ConfVPN/vpn-win7.html]Conectarse [/url]a una red VPN. Una [url=http://www.toyvpn.com/]lista [/url]de servidores VPN.

Y si quisieras [b]combinar [/b]el [b]cifrado [/b]de los [b]VPN [/b]con el [b]anonimato [/b]de los [b]proxys?[/b] Existe algo asi?

[url=https://es.wikipedia.org/wiki/Tor]TOR[/url]. The Onion Router, en su forma abreviada Tor, es un proyecto cuyo objetivo principal es el desarrollo de una red de comunicaciones distribuida de baja latencia y superpuesta sobre internet en la que el encaminamiento de los mensajes intercambiados entre los usuarios no revela su identidad, es decir, su dirección IP (anonimato a nivel de red) y que, además, mantiene la integridad y el secreto de la información que viaja por ella. Por este motivo se dice que esta tecnología pertenece a la llamada darknet o red oscura también conocida con el nombre de deep web o web profunda.

Una imagen de como funciona TOR

Con este navegador (o plugin para Firefox) puedes, aparte de navegar por la Deep Web; aquí unos foros sobre ello [url=https://www.3djuegos.com/foros/tema/12551295/0/que-es-la-deep-web-y-como-se-puede-acceder/]este enclace[/url] [url=https://www.3djuegos.com/foros/tema/10431500/0/the-deep-web-y-the-hidden-wiki-que-son-y-como-acceder/] o este otro[/url], tambien navegar por tus sitios habituales totalmente anonimo y con una conexion encriptada [i](aviso: es espacialmente lento)[/i]

Más informacion:

[url=http://comandante-linux.blogspot.com.es/2011/06/tor-browser-bundle.html] TOR Browser Bundle[/url]Navegador TOR en un pendrive para navegar seguro en otros ordendores.

[url=http://www.taringa.net/comunidades/crakers/3071671/I2P-0-8-6.html]I2P 0.8.6[/url] I2P es una capa de red que habilita túneles de comunicación cifrada y totalmente privada entre dos ordenadores.

[url=http://lamiradadelreplicante.com/2012/11/20/freenet-una-red-del-internet-underground/] Freenet [/url]es una red construida sobre software libre, que nos permite compartir archivos de forma anónima, navegar y publicicitar freesites (sitios web solo accesibles desde freenet) sin temor a la censura o incluso ĺa persecución en muchos países. El funcionamiento se basa en el protocolo P2P, en el que los usuarios contribuyen a la red con ancho de banda y una parte de su disco duro para almacenar archivos y tienen dos opciones puede conectarse sólo con amigos y otros usuarios de confianza, o puede optar por participar con toda la red.. Las comunicaciones de los nodos de Freenet se cifran y se enrutan a través de otros nodos, para que sea extremadamente difícil determinar quién está solicitando la información y cuál es su contenido.

[url=https://tails.boum.org/] TAILS [/url]The Amnesic Incognito Live System o Tails es una distribución Linux diseñada para preservar la privacidad y el anonimato.2 Es la siguiente iteración de desarrollo de la distribución Incognito.3 Está basada en Debian GNU/Linux, con todas las conexiones salientes forzadas a salir a través de Tor.4 El sistema está diseñado para ser arrancado como un Live CD o USB sin dejar ningún rastro en el almacenamiento local a menos que se indique explícitamente.

Con este navegador (o plugin para Firefox) puedes, aparte de navegar por la Deep Web; aquí unos foros sobre ello [url=https://www.3djuegos.com/foros/tema/12551295/0/que-es-la-deep-web-y-como-se-puede-acceder/]este enclace[/url] [url=https://www.3djuegos.com/foros/tema/10431500/0/the-deep-web-y-the-hidden-wiki-que-son-y-como-acceder/] o este otro[/url], tambien navegar por tus sitios habituales totalmente anonimo y con una conexion encriptada [i](aviso: es espacialmente lento)[/i]

Más informacion:

[url=http://comandante-linux.blogspot.com.es/2011/06/tor-browser-bundle.html] TOR Browser Bundle[/url]Navegador TOR en un pendrive para navegar seguro en otros ordendores.

[url=http://www.taringa.net/comunidades/crakers/3071671/I2P-0-8-6.html]I2P 0.8.6[/url] I2P es una capa de red que habilita túneles de comunicación cifrada y totalmente privada entre dos ordenadores.

[url=http://lamiradadelreplicante.com/2012/11/20/freenet-una-red-del-internet-underground/] Freenet [/url]es una red construida sobre software libre, que nos permite compartir archivos de forma anónima, navegar y publicicitar freesites (sitios web solo accesibles desde freenet) sin temor a la censura o incluso ĺa persecución en muchos países. El funcionamiento se basa en el protocolo P2P, en el que los usuarios contribuyen a la red con ancho de banda y una parte de su disco duro para almacenar archivos y tienen dos opciones puede conectarse sólo con amigos y otros usuarios de confianza, o puede optar por participar con toda la red.. Las comunicaciones de los nodos de Freenet se cifran y se enrutan a través de otros nodos, para que sea extremadamente difícil determinar quién está solicitando la información y cuál es su contenido.

[url=https://tails.boum.org/] TAILS [/url]The Amnesic Incognito Live System o Tails es una distribución Linux diseñada para preservar la privacidad y el anonimato.2 Es la siguiente iteración de desarrollo de la distribución Incognito.3 Está basada en Debian GNU/Linux, con todas las conexiones salientes forzadas a salir a través de Tor.4 El sistema está diseñado para ser arrancado como un Live CD o USB sin dejar ningún rastro en el almacenamiento local a menos que se indique explícitamente. Cuando “entramos” en el router, debemos acceder a las opciones relacionadas con el “firewall”.

Cuando “entramos” en el router, debemos acceder a las opciones relacionadas con el “firewall”.

[b]URL Bloking[/b]

Permite bloquear el funcionamiento de las páginas web que contengan en su URL o dirección de internet ciertas palabras que podemos registrar. Por ejemplo podemos bloquear cualquier página que en su dirección contenga el término “sex”, ”drug”, “facebook”, etc.

Normalmente permite hasta 30 términos diferentes, no es ilimitado. Además hay que aclarar que el sistema limita el acceso aunque la palabra sea una parte de otra. Por ejemplo si limitamos “sex”, no podremos ver ninguna página web que tenga en su ruta por ejemplo “sexta”.

[b]URL Bloking[/b]

Permite bloquear el funcionamiento de las páginas web que contengan en su URL o dirección de internet ciertas palabras que podemos registrar. Por ejemplo podemos bloquear cualquier página que en su dirección contenga el término “sex”, ”drug”, “facebook”, etc.

Normalmente permite hasta 30 términos diferentes, no es ilimitado. Además hay que aclarar que el sistema limita el acceso aunque la palabra sea una parte de otra. Por ejemplo si limitamos “sex”, no podremos ver ninguna página web que tenga en su ruta por ejemplo “sexta”.

[b]Schedule Rule[/b]

Nos permite establecer un horario (o varios) para que estos filtros se cumplan. Por ejemplo podemos establecer que filtre páginas de lunes a viernes de 15:00 a 23:00 y navegación libre para el resto de horario y fin de semana.

[b]Schedule Rule[/b]

Nos permite establecer un horario (o varios) para que estos filtros se cumplan. Por ejemplo podemos establecer que filtre páginas de lunes a viernes de 15:00 a 23:00 y navegación libre para el resto de horario y fin de semana.

[url=http://www.hijosdigitales.es/2011/07/limitar-internet-con-el-firewall-del-router/]Fuente[/url]

El [url=https://es.wikipedia.org/wiki/SSID]SSID[/url] es un nombre de red, una red inalámbrica tiene un SSID para distinguirla de otras redes inalámbricas en los alrededores. [b]Ocultarlo [/b][b]no es una medida eficaz[/b] de evitar que entren a tu red Wifi, pero si está claro que al no mostrar el nombre (SSID) de tu red pasa más desapercibida por ello las posibilidades son menores, eso siempre y cuando se use el administrador de redes de Windows para buscar redes inalambricas. Lo mejor es usar un cifrado y una contraseña fuerte, o si tanto te procupa que puedan usar tu red Wifi lo mejor es desactivarla y conectar el cable. [url=http://www.maestrosdelweb.com/principiantes/%C2%BFcomo-proteger-tu-red-inalambrica/]Fuente[/url]

Además de cambiar el nombre o la contraseña,[b] tienes la posibilidad[/b] de ordenar al router que [b]solo puedan navegar[/b] aquellos [b]dispositivos [/b]que le [b]indiques[/b]. Para lograrlo, tan solo tienes que añadir un filtrado [url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_MAC]MAC [/url], que es un identificador único para cada dispositivo de red. El inconveniente es que si por ejemplo dispones de un smartphone, un ordenador y una tableta, tendrás que localizar las direcciones MAC de cada uno de ellos y meterlas una a una en el router. [url=http://www.elconfidencial.com/tecnologia/2013/04/30/sospechas-que-te-roban-el-wifi-aprende-a-bloquear-tu-router-4792]Fuente[/url]

[url=http://kb.linksys.com/Linksys/GetArticle.aspx?docid=430fffa5307c4b859873fa561cb161d5_9476.xml&pid=82&converted=0] Configurar el Filtro de MAC inalámbrico[/url]. [url=http://highsec.es/2013/09/como-saltarse-el-filtrado-mac-de-un-router/]Como saltarse el filtro MAC[/url]

[url=http://www.hijosdigitales.es/2011/07/limitar-internet-con-el-firewall-del-router/]Fuente[/url]

El [url=https://es.wikipedia.org/wiki/SSID]SSID[/url] es un nombre de red, una red inalámbrica tiene un SSID para distinguirla de otras redes inalámbricas en los alrededores. [b]Ocultarlo [/b][b]no es una medida eficaz[/b] de evitar que entren a tu red Wifi, pero si está claro que al no mostrar el nombre (SSID) de tu red pasa más desapercibida por ello las posibilidades son menores, eso siempre y cuando se use el administrador de redes de Windows para buscar redes inalambricas. Lo mejor es usar un cifrado y una contraseña fuerte, o si tanto te procupa que puedan usar tu red Wifi lo mejor es desactivarla y conectar el cable. [url=http://www.maestrosdelweb.com/principiantes/%C2%BFcomo-proteger-tu-red-inalambrica/]Fuente[/url]

Además de cambiar el nombre o la contraseña,[b] tienes la posibilidad[/b] de ordenar al router que [b]solo puedan navegar[/b] aquellos [b]dispositivos [/b]que le [b]indiques[/b]. Para lograrlo, tan solo tienes que añadir un filtrado [url=http://es.wikipedia.org/wiki/Direcci%C3%B3n_MAC]MAC [/url], que es un identificador único para cada dispositivo de red. El inconveniente es que si por ejemplo dispones de un smartphone, un ordenador y una tableta, tendrás que localizar las direcciones MAC de cada uno de ellos y meterlas una a una en el router. [url=http://www.elconfidencial.com/tecnologia/2013/04/30/sospechas-que-te-roban-el-wifi-aprende-a-bloquear-tu-router-4792]Fuente[/url]

[url=http://kb.linksys.com/Linksys/GetArticle.aspx?docid=430fffa5307c4b859873fa561cb161d5_9476.xml&pid=82&converted=0] Configurar el Filtro de MAC inalámbrico[/url]. [url=http://highsec.es/2013/09/como-saltarse-el-filtrado-mac-de-un-router/]Como saltarse el filtro MAC[/url] En la ventana que aparece, escribimos ipconfig /flushdns y presionamos Enter.

En la ventana que aparece, escribimos ipconfig /flushdns y presionamos Enter.

[url=http://www.oporthost.com/clientes/knowledgebase/97/Como-Limpiar-y-Borrar-la-Cache-DNS-de-Windows-7.html]Fuente[/url]

[b]El archivo de paginación[/b], conocido también como espacio de intercambio o swap, se utiliza como memoria virtual en PC que no tienen suficiente RAM para algunas tareas. En el swap acaban muchos datos confidenciales. En [url=https://support.microsoft.com/en-US/help/314834]este artículo de Microsoft[/url] se explica cómo solicitar a Windows que limpie el archivo Pagefile.sys cada vez que se apague el equipo. Debes [i]abrir el Editor de Registro[/i] (regedit.exe) y cambiar el valor [i]ClearPageFileAtShutdown[/i] de esta clave:

[i]HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management[/i]

El tipo debe ser REG_DWORD y el valor igual a 1. Ten en cuenta que activando esta limpieza el apagado tomará más tiempo, pero te asegurarás de que no queden contraseñas u otros datos en la memoria de intercambio.

[url=http://www.oporthost.com/clientes/knowledgebase/97/Como-Limpiar-y-Borrar-la-Cache-DNS-de-Windows-7.html]Fuente[/url]

[b]El archivo de paginación[/b], conocido también como espacio de intercambio o swap, se utiliza como memoria virtual en PC que no tienen suficiente RAM para algunas tareas. En el swap acaban muchos datos confidenciales. En [url=https://support.microsoft.com/en-US/help/314834]este artículo de Microsoft[/url] se explica cómo solicitar a Windows que limpie el archivo Pagefile.sys cada vez que se apague el equipo. Debes [i]abrir el Editor de Registro[/i] (regedit.exe) y cambiar el valor [i]ClearPageFileAtShutdown[/i] de esta clave:

[i]HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management[/i]

El tipo debe ser REG_DWORD y el valor igual a 1. Ten en cuenta que activando esta limpieza el apagado tomará más tiempo, pero te asegurarás de que no queden contraseñas u otros datos en la memoria de intercambio.

Cuando creas o modificas un archivo, el sistema toma nota del momento en que llevaste a cabo esas operaciones. Así, las fechas de [b]creación, modificación y último acceso[/b] pueden decir mucho sobre la vida del documento. Cambiar estas fechas de manera efectiva es tan sencillo como usar [url=http://www.forensicswiki.org/wiki/Timestomp]Timestomp [/url]o [url=http://file-touch.softonic.com/]File Touch[/url].

[url=http://articulos.softonic.com/7-huellas-que-dejas-en-el-pc-sin-saberlo]Fuente[/url]

[b]Algunos programas[/b] dejan [b]llaves [/b]y [b]códigos en el registro[/b] que los hacen identificables a la lectura. Consigue una limpieza de registros, que puede ayudar a borrar ciertas entradas en tu registro de Windows.

Si has visto un video con los reproductores que tienes instalados, estos guardan la direccion y el nombre de los ficheros en una lista de elementos recientes. Borra esa lista. Tambien Windows tiene una lista de elementos recientes. [url=http://es.kioskea.net/faq/2950-vaciar-la-lista-de-documentos-recientes]Aquí [/url]teneis una guía de como borrarlos.

Ahora pensaréis que os habéis librado de estos archivos. Gran error. Cuando Windows borra un fichero, lo que hace normalmente es marcar en la [b]Tabla Maestra de Archivos[/b] ([b]MFT [/b]en NTFS, o [b]Tabla de asignación de archivos[/b] en discos FAT) el espacio que ocupaba en el disco como vacío para que pueda ser ocupado por otro archivo, pero físicamente sigue estando ahí. Para "borrar" los archivos, con el programa [url=https://www.ccleaner.com/ccleaner]CCleaner[/url] marcaremos la opcion de [i]Limpiar el espacio libre MFT[/i] junto con [i]el borrado de archivos[/i]

[URL=http://imageshack.us/photo/my-images/822/b3o0.png/]

Cuando creas o modificas un archivo, el sistema toma nota del momento en que llevaste a cabo esas operaciones. Así, las fechas de [b]creación, modificación y último acceso[/b] pueden decir mucho sobre la vida del documento. Cambiar estas fechas de manera efectiva es tan sencillo como usar [url=http://www.forensicswiki.org/wiki/Timestomp]Timestomp [/url]o [url=http://file-touch.softonic.com/]File Touch[/url].

[url=http://articulos.softonic.com/7-huellas-que-dejas-en-el-pc-sin-saberlo]Fuente[/url]

[b]Algunos programas[/b] dejan [b]llaves [/b]y [b]códigos en el registro[/b] que los hacen identificables a la lectura. Consigue una limpieza de registros, que puede ayudar a borrar ciertas entradas en tu registro de Windows.

Si has visto un video con los reproductores que tienes instalados, estos guardan la direccion y el nombre de los ficheros en una lista de elementos recientes. Borra esa lista. Tambien Windows tiene una lista de elementos recientes. [url=http://es.kioskea.net/faq/2950-vaciar-la-lista-de-documentos-recientes]Aquí [/url]teneis una guía de como borrarlos.

Ahora pensaréis que os habéis librado de estos archivos. Gran error. Cuando Windows borra un fichero, lo que hace normalmente es marcar en la [b]Tabla Maestra de Archivos[/b] ([b]MFT [/b]en NTFS, o [b]Tabla de asignación de archivos[/b] en discos FAT) el espacio que ocupaba en el disco como vacío para que pueda ser ocupado por otro archivo, pero físicamente sigue estando ahí. Para "borrar" los archivos, con el programa [url=https://www.ccleaner.com/ccleaner]CCleaner[/url] marcaremos la opcion de [i]Limpiar el espacio libre MFT[/i] junto con [i]el borrado de archivos[/i]

[URL=http://imageshack.us/photo/my-images/822/b3o0.png/] [/URL]

Lo que hace CCleaner al 'borrar el espacio libre' es escribir caracteres aleatorios en el espacio que el disco marca como libre en la MFT para sobreescribir aquellos ficheros que fueron borrados de la papelera, pero todavía están en el disco y dificultar así una hipotética recuperación con herramientas especializadas (como por ejemplo Recuva, del mismo autor que el CCleaner).

[/URL]

Lo que hace CCleaner al 'borrar el espacio libre' es escribir caracteres aleatorios en el espacio que el disco marca como libre en la MFT para sobreescribir aquellos ficheros que fueron borrados de la papelera, pero todavía están en el disco y dificultar así una hipotética recuperación con herramientas especializadas (como por ejemplo Recuva, del mismo autor que el CCleaner).