Villanos sin escrúpulos para unos, héroes enmascarados para otros… Los hackers son, indefectiblemente, personajes muy importantes en nuestro mundo. Y los videojuegos, como testigos de nuestra realidad que son, no han podido evitar prestarles atención. Watch Dogs 2, que se lanza en breve, es sólo la punta de lanza, ha habido y habrá muchos otros títulos que aborden este tema tan atractivo y polémico.

Deportistas de élite que ven cómo sus cuentas de Twitter son hackeadas para enviar mensajes de lo más controvertido. Compañías de telecomunicaciones tan importantes como TalkTalk en Reino Unido que son atacadas y comprometen los datos de millones de personas. O incluso esos casos tan reconocidos en el mundillo de los videojuegos, como el de aquella ofensiva que sufrieron varias plataformas y que se cebó especialmente con PlayStation Network. ¡Ni siquiera Hello Kitty se ha librado! El caso es que con el crecimiento radical de la tecnología; los peligros y la exposición de ésta a quienes buscan sus vulnerabilidades va también creciendo. Y los videojuegos no le dan la espalda a este fenómeno.

La saga Watch Dogs se ha convertido, por razones obvias, en el gran referente en este campo. Fue el primer gran videojuego de carácter Triple-A en abordar este fenómeno de forma dedicada y con una perspectiva seria, y la segunda parte va un paso más allá tratando todo lo relacionado con la cultura y el activismo que rodean este tipo de actividades con un plus de interés. Se le achacó falta de carisma al original, no sin razón, en cuanto al tratamiento de su protagonista; y también se le interpeló que había dejado pasar la oportunidad de profundizar en todo lo que rodea a este mundo. La promesa de la segunda parte a la hora de intentar lograr dar ese paso extra está sobre la mesa, y si hacemos caso a las dilatadas demos del videojuego de Ubisoft Montreal, hay muchas posibilidades de obtener grandes resultados en este campo. Pero, ¿quién ha brillado ya en todo este tema? ¿Dónde podemos encontrar ejemplos precedentes y distintas referencias en las que se pudiera apoyar este impronunciable Watch Dogs 2? ¿Qué videojuegos nos han hecho sentir un verdadero hacker y cuáles nos han permitido utilizar ordenadores o tecnologías para salirnos con la nuestra?

Un Rostro Reconocible

La saga Watch Dogs se ha convertido, por razones obvias, en el gran referente en este campo

Para empezar nos quedamos con la cabeza visible. Sí, Marcus parece predestinado a ser un héroe mucho más memorable que Aiden, elección que en su momento, y sin duda, llamaba la atención en el marco de una compañía tan especializada en crear protagonistas recordados como es Ubisoft. ¿Qué referencia escoger para trazar su héroe? En el cine hemos visto muchos estilos de hackers. Desde la alternativa Lisbeth Salander escrita por Stieg Larsson para su trilogía Millenium, hasta el gélido Stanley que trazó Hugh Jackman en la olvidable Operación Swordfish.

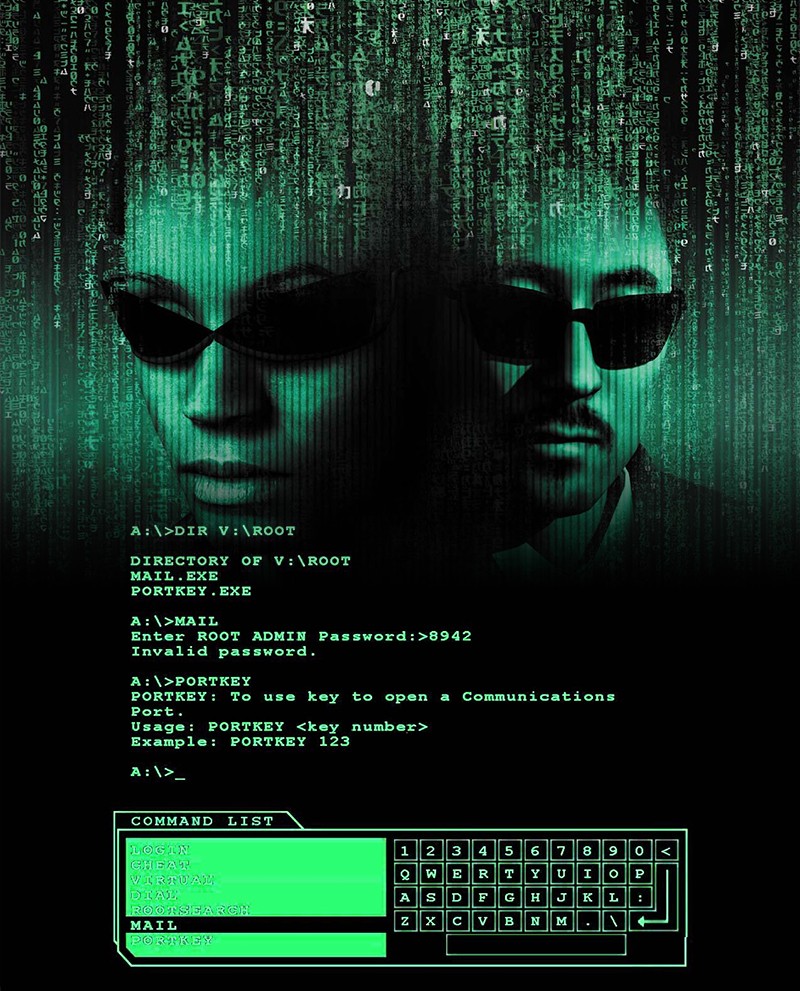

Sin embargo, el gran icono de este tipo de submundo para el séptimo arte debe ser, sin duda Neo, de Matrix: un personaje que se enfrenta a uno de los temas favoritos de la cultura del hackeo y de las teorías de la conspiración: la hipótesis de la simulación. El factor de que todo lo que nos rodea es irreal, y que nosotros somos meros elementos de imitación dentro de un entorno que no es cierto y del que no tenemos verdadera conciencia. La película llevaba sus mecánicas de manipulación sobre las máquinas que gobernaban nuestro destino a extremos fantásticos para el cine de acción, permitiendo al protagonista aprender en cuestión de segundos innumerables técnicas de combate o incluso moldear las leyes de la física a su gusto para esquivar balas.

Y es que este universo cinematográfico de máquinas que nos oprimen nos permite dar unas pinceladas sobre cómo han tratado los videojuegos el propio acto del hackeo. Con una propuesta tan única, era obvio que iban a surgir como setas los traslados a numerosos videojuegos surgidos bajo el abrigo de la propiedad intelectual de las hermanas Wachowsky, no obstante la mayoría fueron subproductos bastante mediocres. El primero, y ni mucho menos el mejor, fue Enter the Matrix, que salió al amparo de la película en 2003 y que venía firmado por David Perry. Perry, que era una de las grandes promesas del mundillo hasta entonces, no volvió a levantar cabeza en cuanto a desarrollo de software con su antaño memorable Shiny Entertainment tras este aparatoso tropiezo, pero sí nos dejó entre lo poco rescatable de aquel shooter inspirado por la película un minijuego de hackeo muy interesante que emulaba en sus colores y su funcionamiento un sistema operativo DOS. La particularidad es que nos permitía explorar, literalmente, las entrañas de distintos directorios que escondían huevos de pascua, algunas cinemáticas y, por supuesto, jugosos extras in-game como algunas armas muy preciadas cuyas maneras de desbloquearlas todavía colean por internet.

¿Cómo se hackea en los videojuegos?

También del siglo XXI, aunque de una calidad muy, muy superior, es un representante claro el binomio de Fallout creado por Bethesda. Hubo muchos elementos que introdujo el estudio creador de los The Elder Scrolls para aportar su identidad propia a la serie creada por Black Isle en la década de los noventa, pero uno de los principales fue todo lo relacionado con enriquecer todavía más una sensación constante de exploración y descubrimiento, muy en la línea de sus trabajos anteriores. Uno de los factores en este campo era el de los mini-juegos de hackeo de ordenadores, capaces de esconder tras de ellos algunos de los objetos más poderosos que podíamos encontrar en su mundo.

El funcionamiento era sencillo, teníamos que dar con una serie de palabras clave entre un sinfín de letras, y cada vez que escogíamos una que no fuera la correcta, el programa nos daba algunas pistas como, por ejemplo, el número de letras que se repetían entre la palabra clave y la que habíamos elegido erróneamente. Este elemento, una pista para el jugador, siempre levantó escamas entre los verdaderos hackers… ¿Por qué un mecanismo de defensa te iba a dar ayudas para descifrar su propio mecanismo? Los videojuegos a menudo tienen que recurrir a este tipo de dinámicas para no resultar demasiado áridos.

Algo más sofisticado era el hackeo de Bioshock, y es que para el título de Ken Levine el acceder al funcionamiento de máquinas para convertirlas de enemigo a amigo era una forma fenomenal de allanar nuestro camino en la siempre hostil Rapture. Para hacerlo había varias formas, podíamos invertir una pequeña cantidad para que el pirateo fuera automático o podíamos superar un divertido juego inspirado en el clásico de 1989 Pipe Mania. En aquella veterana obra teníamos que guiar agua desde un punto a otro dirigiéndola a través de una serie de tuberías que nosotros mismos íbamos disponiendo, exactamente lo mismo que en el shooter de Irrational Games. Videojuegos como Warframe emplearon una variante muy interesante de esta fórmula, y otros como Saint’s Row IV una revisión algo menos sutil.

El icónico Adam Jensen superaba en el videojuego de EIDOS Montreal algunos curiosos minijuegos para liberar información valiosa de dispositivos

Pero uno de nuestros favoritos es el mecanismo de pirateo de Deus Ex. De una complejidad importante, pero con muchas posibilidades a sus espaldas, el icónico Adam Jensen superaba en el videojuego de EIDOS Montreal algunos curiosos minijuegos para liberar información valiosa de dispositivos, interferir en terminales de seguridad o, sencillamente, para poder progresar en el escenario. Nuevamente en base a una red de nodos, pero con la particularidad de que muchos de ellos podían generar ventajas o inconvenientes en función de lo capaces que fuéramos de sortear obstáculos o de aprovechar vulnerabilidades. ¿Veis el patrón común? Exacto. Juegos en los que conectar puntos de una forma muy directa, o palabras de una manera algo más abstracta, así como el factor de que casi siempre sirven para abrir una puerta.

Esto suena a una descripción bastante exacta de lo que es hackear un dispositivo, ¿verdad? Acceder a algo aparentemente inaccesible, y ya empleemos métodos relacionados con letras o números como los ya mencionados o los de Alpha Protocol y Splinter Cell, o de conexión de nodos como otros de los citados o los de EVE y Mass Effect, lo cierto es que ambos mecanismos son, según los expertos, bastante certeros en cuanto a su descripción de este tipo de actividades. El portal GameReactor, de hecho, se entrevistó con un hacker real allá por el 2014 para consultar sobre todas estas soluciones empleadas por los estudios de videojuegos; y dejó claro que, precisamente las de estos últimos, son algunas de las que más se aproximaban a una representación fidedigna de cómo son este tipo de actividades.

Especialmente destacó como acertada la de Bioshock: "Si tienes en cuenta que estás en un mundo submarino, el circuito debería estar basado en líquidos, y cambiando su ruta podríamos cambiar una torreta ametralladora que piense que es amiga a que nos considere enemigos. De ese modo hay una suerte de lógica retorcida en lo que se ha presentado. Al fin y al cabo, llevar a cabo este tipo de maniobras es parecido a reubicar recursos disponibles, y esa es una visión bastante aceptable del hackeo”. ¿Cómo lo hace Watch Dogs 2? Ya vimos que el original tenía una serie de ideas muy claras sobre cómo presentar el pirateo; y que éstas, más que centrarse en la propia ejecución, estaban más relacionadas con los efectos que podíamos causar accediendo a un semáforo, al tendido eléctrico o a los teléfonos ajenos. Por lo que hemos visto la secuela va precisamente en la misma línea, pero aumentando el prisma de lo que podemos hacer y agilizando todavía más los efectos de lo que está en nuestra mano conseguir.

El Hacktivismo y la Cultura Hacker

En el sentido más propiamente cultural sí que es cierto que el juego de Ubisoft apostaba por hacernos sentir dentro del movimiento, aunque de una manera mucho más tímida de lo que lo va a hacer con la secuela. Si en el Watch Dogs original apenas rascábamos la superficie del hacktivismo y de lo que podía dar de sí, en la segunda parte se va a tratar de profundizar en todo ello: con mención especial a la estética, a la actitud y a la forma de vida de estos personajes. Basta con ver la relación de Marcus con su entorno para darse cuenta, y es que en su predecesor apenas un puñado de frases extraídas de la relación de Aiden con los secundarios T-Bone Grady o Clara Lille ofrecían más información sobre este mundo que el resto del videojuego. Todavía está por ver cómo lo consolidará la secuela, pero se han prometido grandes progresos en este campo.

¿Por qué recomendamos la cautela? Debido a que es un tema difícil de tratar, de hecho ha habido muy pocos lanzamientos que lo hayan abordado de forma seria o, como mínimo, exclusiva. Uplink, de 2001, y firmado por Introversion. En él éramos un hacker en el futuro año 2010 (sic), y en el que debíamos llevar a cabo encargos para la compañía que daba nombre al título. Un videojuego de no demasiado valor jugable, pero cargado de guiños al mundillo y con abundantes referencias a películas como Juegos de Guerra o Hackers. Obviamente todo estaba ceñido a lo que hiciéramos delante del ordenador y no había partes in-game fuera de éste, no obstante capturaba muy bien la vida de un profesional de este tipo y todavía es considerado como referencia por muchos aficionados.

Hacknet era otro título con cierta similitud en cuanto a perfil, lanzado en 2015 y con una recepción bastante estimable pese a su condición indie y su tratamiento de una temática tan alternativa. Le ayudó el hecho de contar con una buena intriga a nivel argumental, estar traducido a nuestro idioma y tener abundantes detalles que dejaron muy satisfechos a aquellos aficionados con intención de volcarse en profundidad con una experiencia similar a la de profundizar en el manejo de un ordenador. Menos suerte corrió un 2Hack que era un simulador mucho más rudimentario en clave MMO de hackeo, que nos permitía atacar a otros jugadores de todo el mundo. Su éxito ha sido más bien escaso.

Como puede verse, la cultura de los hackers, contra todo pronóstico, no ha mostrado todavía grandes réditos en cuanto a lo que puede lograr en los videojuegos. Como en tantos otros temas de interés, nuestro mundillo apenas ha comenzado a rascar su superficie y ha profundizado más bien poco en este universo. Watch Dogs 2, sí tiene mimbres para lograr algo grande, y con su éxito podría poner de moda este submundo tan alternativo y, al mismo tiempo, tan fascinante. Veremos qué tal resulta, puesto que queda poco para verlo en las tiendas, pero más interesante será incluso ver si consigue abrir una puerta a todo este mundo… Porque ya sabes, esto iba de abrir puertas.